Menos clics peligrosos y mayor detección temprana.

Servicio

Concientización (Awareness)

Programas para que todas las personas de la organización reconozcan amenazas, adopten buenos hábitos digitales y sepan qué hacer ante un intento de fraude—complementando políticas y controles técnicos con una cultura de seguridad medible.

Programa

Awareness que se nota en el día a día

Diseñamos rutas de aprendizaje por rol, sector y riesgo: contenido claro, ejercicios prácticos, campañas de simulación y tableros de seguimiento para dirección y TI.

Base

¿Qué resuelve un plan de awareness?

Un plan estructurado explica riesgos en lenguaje cercano y da pautas concretas: contraseñas, dispositivos, correo sospechoso, uso de datos y canales oficiales de reporte.

- Elevar el conocimiento sobre amenazas reales (phishing, ingeniería social, malware).

- Unificar criterios de “qué hacer” y a quién avisar cuando algo huele mal.

- Reforzar el mensaje de que la seguridad es un hábito, no un trámite anual.

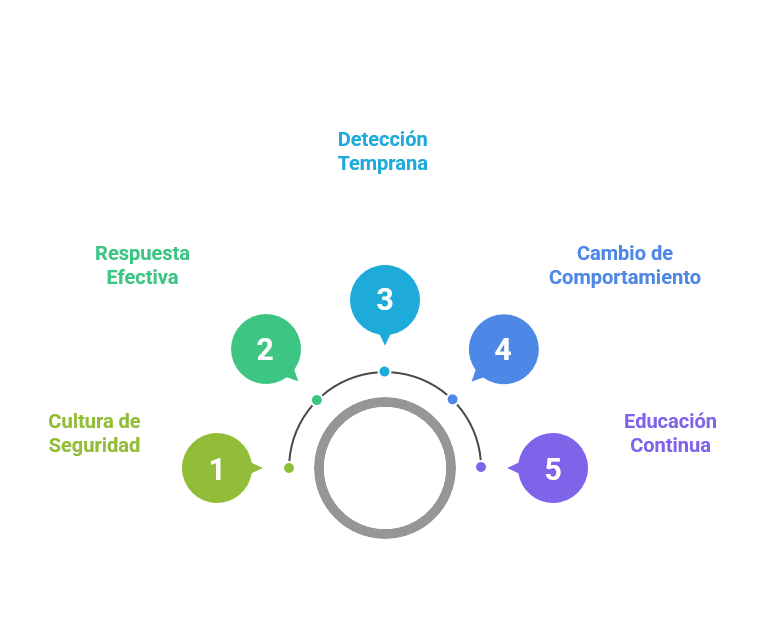

Ciclo

Objetivos en el tiempo

El programa avanza en cinco ejes que refuerzan cultura, detección temprana y aprendizaje continuo: no basta un curso puntual; se busca cambio sostenido.

- Cultura de seguridad: hábitos compartidos y liderazgo visible.

- Respuesta efectiva: saber reportar y contener sin improvisar.

- Detección temprana: menos incidentes que escalan.

- Cambio de comportamiento: menos clics riesgosos, más precaución.

- Educación continua: campañas y microlearning al ritmo del negocio.

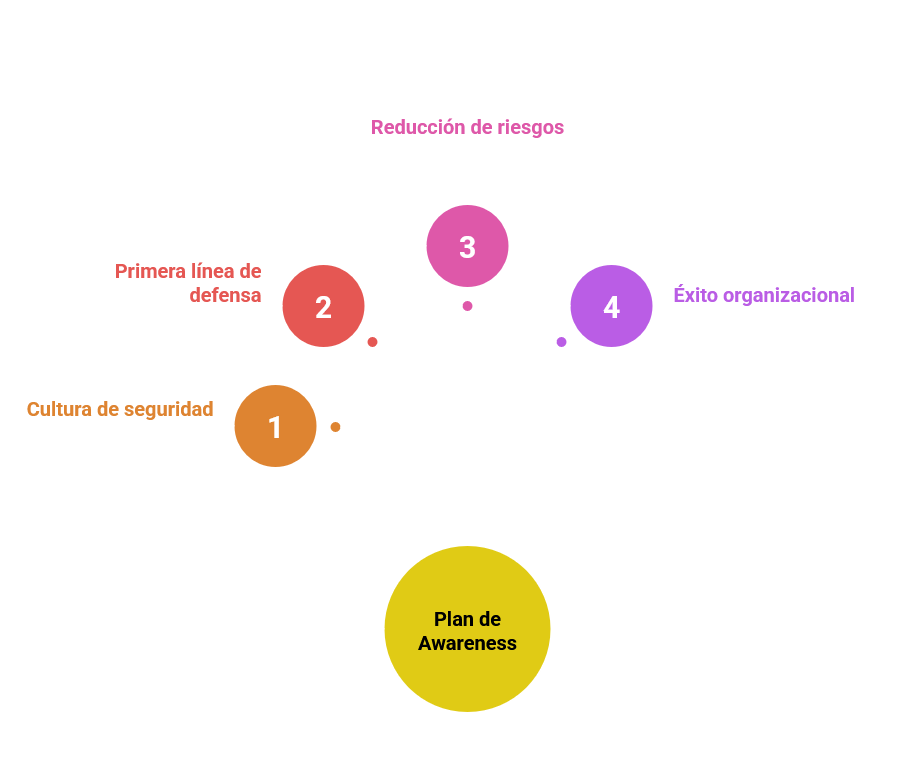

Visión

Plan de awareness en cuatro pilares

Articulamos el mensaje técnico con objetivos de negocio: las personas como primera línea de defensa, la reducción de riesgo como resultado medible y el éxito organizacional como meta compartida.

- Cultura de seguridad alineada con valores corporativos.

- Primera línea de defensa: identificar y escalar con confianza.

- Reducción de riesgos operativos y financieros.

- Éxito organizacional sostenido con prácticas integradas.

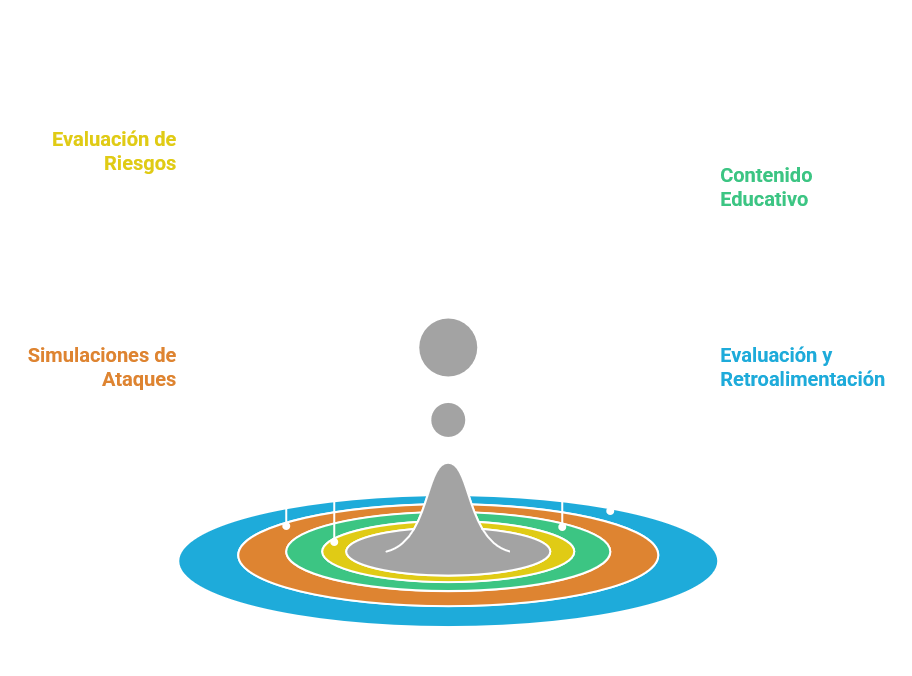

Metodología

Cuatro capas del servicio

Partimos de una lectura de riesgos real sobre su audiencia; construimos contenido y lo validamos con simulaciones; cerramos el ciclo con métricas y retroalimentación para afinar la siguiente oleada.

- Evaluación de riesgos: brechas de conocimiento y escenarios relevantes.

- Contenido educativo: módulos, guías y mensajes por canal.

- Simulaciones de ataques: phishing y variantes acotadas y éticas.

- Evaluación y retroalimentación: indicadores y plan de mejora.

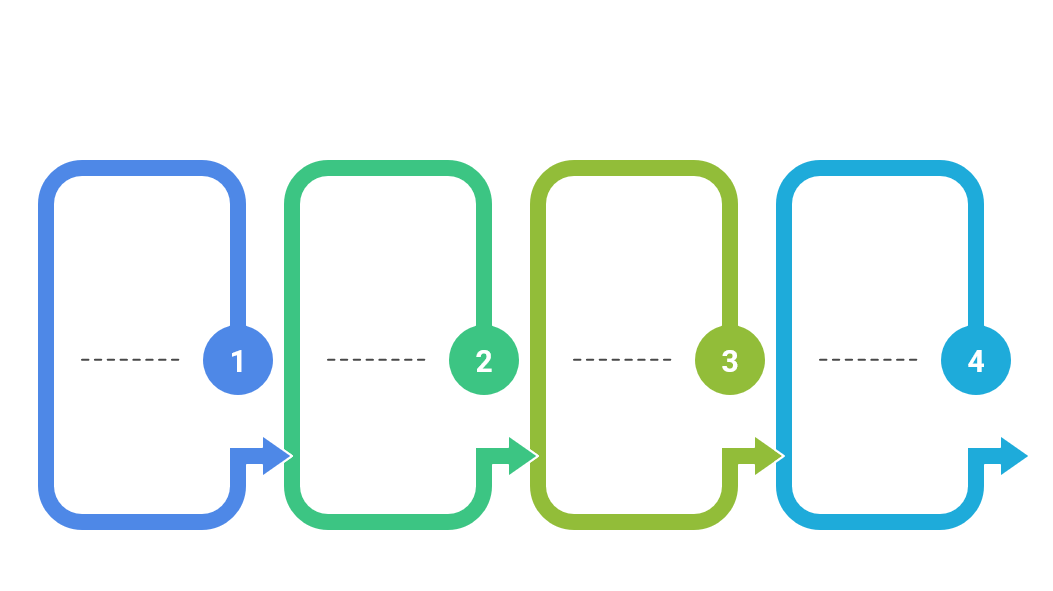

Implementación

Fases sugeridas

El despliegue puede adaptarse a su calendario; en muchos proyectos seguimos una secuencia lineal: diagnóstico, diseño, ejecución y análisis de resultados.

- Diagnóstico: línea base de clics, encuestas o entrevistas por rol.

- Diseño: plan de contenidos, canales y reglas del simulacro.

- Ejecución: lanzamiento de formación y campañas controladas.

- Análisis: lectura de tasas, incidentes evitados y acciones correctivas.

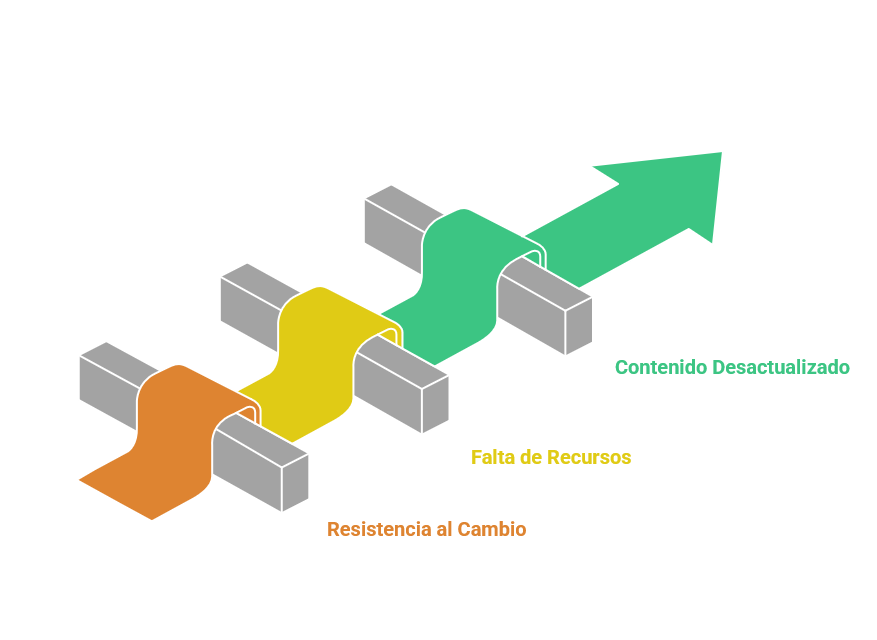

Barreras

Superando obstrucciones habituales

Experiencia de usuario y narrativa importan tanto como el temario: reducimos fricción para que el programa se adopte y no quede en “otro curso obligatorio”.

- Resistencia al cambio: mensajes claros y líderes como embajadores.

- Falta de recursos: formatos ligeros y reutilización de activos.

- Contenido desactualizado: revisiones periódicas y amenazas del momento.

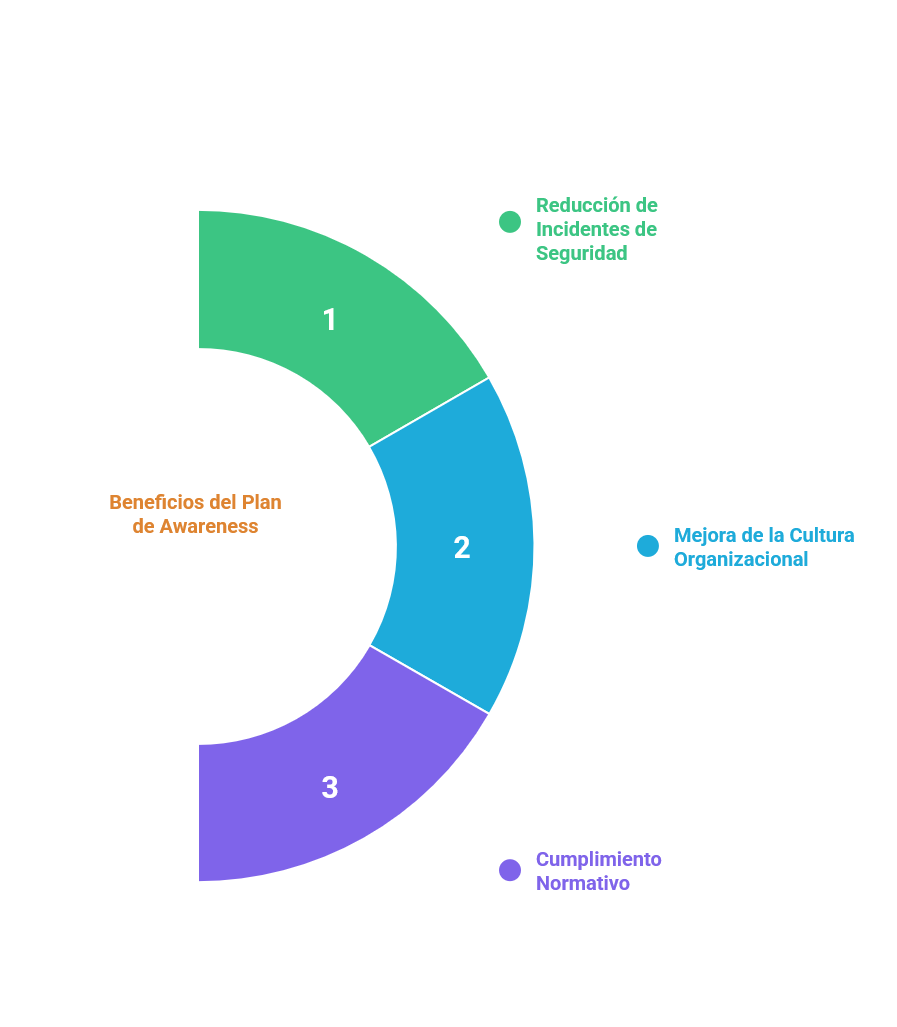

Valor

Qué ganan dirección y equipos

Los planes bien llevados bajan el coste oculto del error humano y facilitan auditorías y conversaciones con clientes y socios sobre madurez de seguridad.

- Reducción de incidentes de seguridad evitables.

- Mejora de la cultura organizacional y la colaboración con TI.

- Apoyo al cumplimiento normativo y a la documentación de controles.

Mensaje unificado entre áreas y niveles jerárquicos.

Evidencias y rutas para exigencias regulatorias y auditorías.