Alcance validado

Activos, superficie y supuestos de ataque documentados antes de la ejecución para evitar resultados ambiguos.

Servicio

Evaluamos la exposición real de su organización mediante pruebas controladas y reglas de compromiso claras, para convertir hallazgos técnicos en decisiones ejecutables.

Módulo técnico

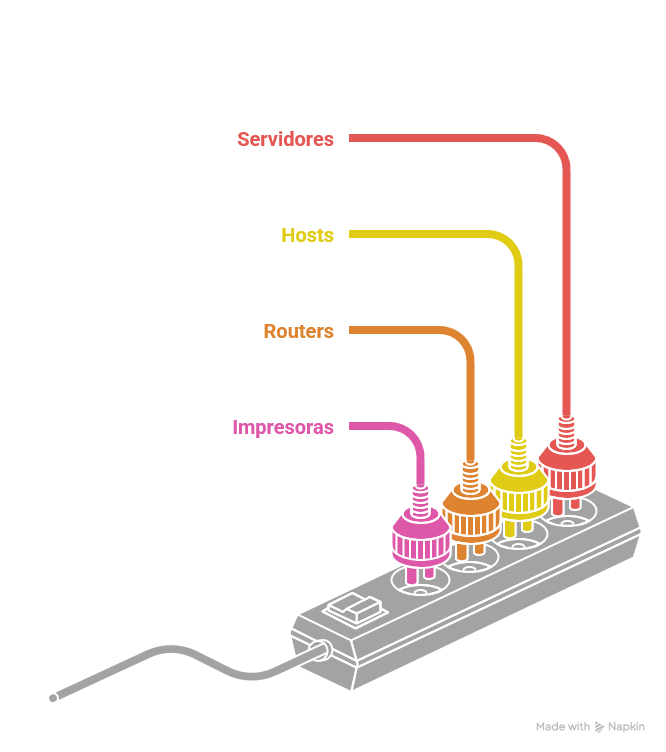

Evaluamos exposición en redes internas y perimetrales con una metodología controlada, priorizando rutas de ataque con mayor impacto operativo.

Este bloque es ideal para validar segmentación, endurecimiento de servicios, controles de acceso y monitoreo en entornos on-premise, híbridos o cloud.

Módulo técnico

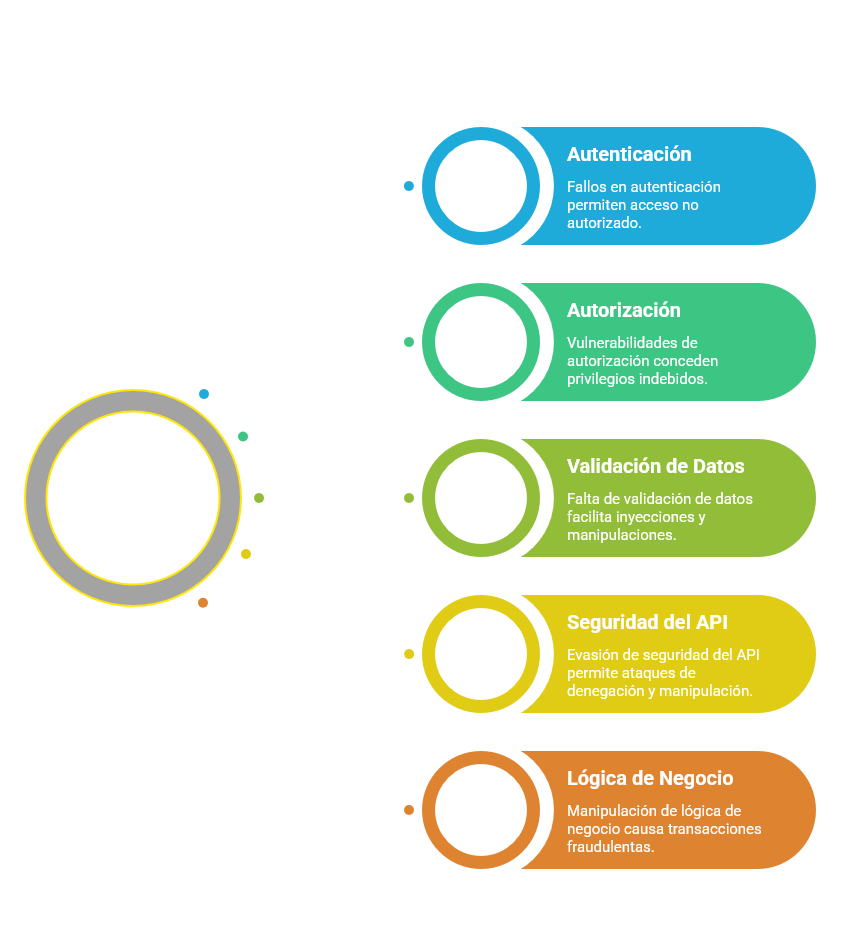

Simulamos ataques sobre aplicaciones web para identificar fallas de autenticación, autorización, validación de entradas y exposición de datos sensibles.

La evaluación combina pruebas manuales y verificaciones guiadas por metodología para detectar vulnerabilidades con impacto real en continuidad operativa y reputación.

Metodología

Módulo técnico

Evaluamos REST, GraphQL y APIs internas expuestas a partners o aplicaciones móviles, con foco en autenticación, autorización por objeto y abuso de lógica de negocio.

Las pruebas se alinean a buenas prácticas y referencias como OWASP API Security, priorizando hallazgos con impacto en confidencialidad e integridad de datos.

Módulo técnico

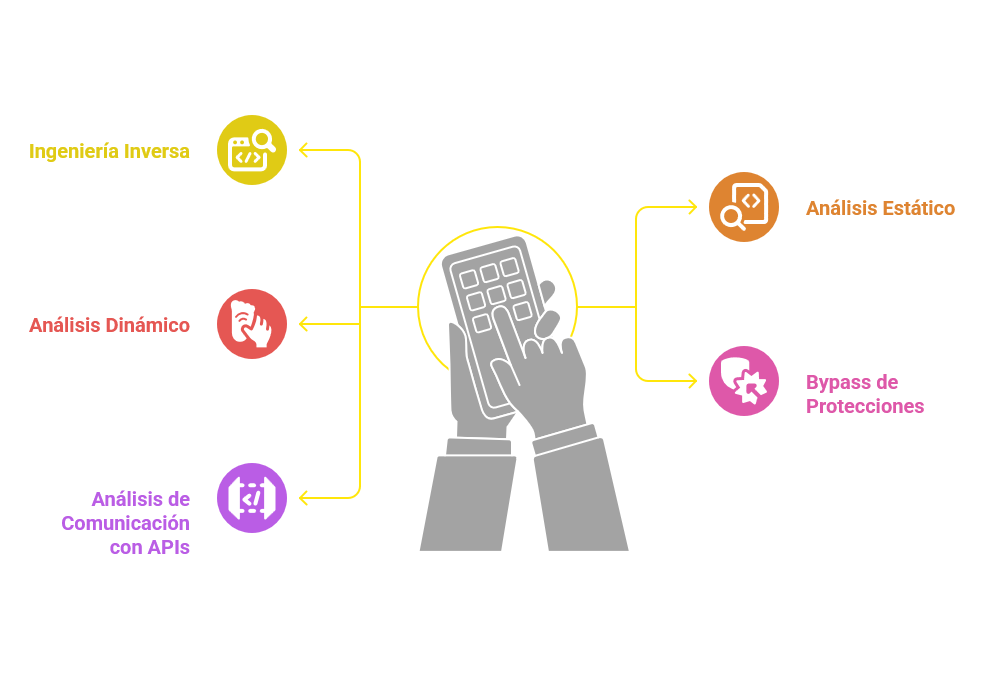

Analizamos apps iOS y Android en profundidad: datos en reposo, tráfico hacia backends, controles de autenticación en el cliente y resistencia básica frente a entornos manipulados.

El enfoque se alinea a buenas prácticas tipo OWASP MASVS y puede complementarse con revisión de APIs que consume la app cuando el alcance lo requiere.

Activos, superficie y supuestos de ataque documentados antes de la ejecución para evitar resultados ambiguos.

Pruebas reproducibles, rutas de explotación y contexto para su equipo de TI, con separación clara entre riesgo real y hallazgo informativo.

Acciones priorizadas por impacto y esfuerzo, con foco en reducir superficie expuesta en ciclos cortos.